La seguridad informática se ha convertido en un aspecto fundamental en la protección de datos y la privacidad en el entorno digital. Con el aumento de los ataques cibernéticos, la demanda de expertos en seguridad informática ha crecido considerablemente. Si te interesa formar parte de este campo y convertirte en un investigador de seguridad informática, aquí te explicaremos qué necesitas y cómo puedes lograrlo.

Estudios necesarios para ser experto en seguridad informática

Para ser un experto en seguridad informática, es necesario contar con una formación adecuada en el campo. Existen diferentes opciones de estudios que puedes considerar:

- Grado en Ingeniería Informática o Telecomunicaciones: Una formación universitaria en una de estas disciplinas te brindará los conocimientos técnicos necesarios para comprender y proteger los sistemas y redes informáticas.

- Máster en Ciberseguridad: Un máster especializado en ciberseguridad te permitirá adquirir conocimientos avanzados en el campo y te abrirá puertas a oportunidades laborales más especializadas.

- Certificaciones en seguridad informática: Obtener certificaciones reconocidas en seguridad informática, como CISSP, CCSP, CCFP, CISM, CISA o CEH, puede aumentar tus posibilidades de empleo y demostrar tu experiencia en el campo.

Además de la formación académica, es importante mantenerse actualizado en las últimas tendencias y avances en seguridad informática. Esto se puede lograr a través de la lectura de libros, blogs y participación en conferencias y eventos relacionados con el tema.

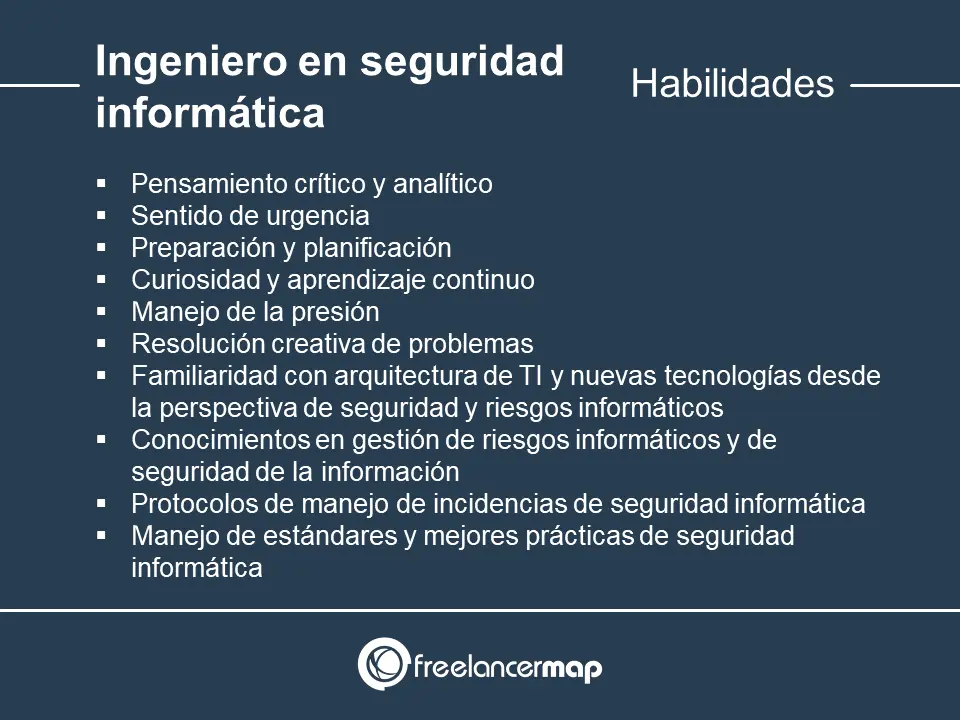

Perfil y habilidades necesarias para ser investigador de seguridad informática

Además de la formación académica, existen ciertas habilidades y características que son fundamentales para ser un investigador de seguridad informática exitoso:

- Capacidad de análisis: Un investigador de seguridad informática debe ser capaz de analizar y comprender las vulnerabilidades y amenazas en los sistemas y redes informáticas.

- Pensamiento crítico: Tener la capacidad de cuestionar y evaluar de forma crítica los sistemas y procesos de seguridad existentes.

- Conocimientos técnicos: Es fundamental contar con conocimientos sólidos en áreas como programación, redes, sistemas operativos y criptografía.

- Curiosidad y pasión por aprender: La seguridad informática es un campo en constante evolución, por lo que tener una actitud de aprendizaje continuo y estar dispuesto a mantenerse actualizado en las últimas tendencias y tecnologías.

- Habilidades de comunicación: Un investigador de seguridad informática debe ser capaz de comunicar de forma clara y efectiva los resultados de sus investigaciones y recomendaciones de seguridad.

- Ethical hacking: Contar con conocimientos y experiencia en ethical hacking puede ser una ventaja, ya que te permitirá identificar y comprender las técnicas y herramientas utilizadas por los hackers para llevar a cabo ataques.

Funciones de un investigador de seguridad informática

Como investigador de seguridad informática, tendrás diversas funciones y responsabilidades en la protección de los sistemas y redes informáticas. Algunas de las funciones más comunes incluyen:

- Atención a las emergencias de procesos de datos.

- Seguimiento de informes sobre virus informáticos.

- Supervisión del uso de archivos de datos.

- Creación de estrategias para salvaguardar archivos informáticos.

- Implementación de protocolos criptográficos y herramientas de seguridad.

- Análisis y detección de amenazas de seguridad.

- Creación y desarrollo de proyectos de seguridad informática.

Estas funciones requieren habilidades técnicas, capacidad analítica y una comprensión profunda de los sistemas y redes informáticas.

Convertirse en un investigador de seguridad informática requiere de una sólida formación académica, habilidades técnicas y una pasión por aprender y mantenerse actualizado en el campo. Es un campo en constante evolución y con una demanda creciente de profesionales capacitados. Si te interesa la seguridad informática y estás dispuesto a dedicar tiempo y esfuerzo en tu formación, puedes convertirte en un experto en seguridad informática y contribuir a proteger la información y privacidad en el entorno digital.

Consultas habituales

¿Cuáles son los estudios necesarios para ser investigador de seguridad informática?

Para ser un investigador de seguridad informática, es recomendable contar con una formación en ingeniería informática o telecomunicaciones, así como un máster en ciberseguridad. Además, obtener certificaciones reconocidas en seguridad informática puede aumentar tus oportunidades laborales.

¿Qué habilidades se requieren para ser un investigador de seguridad informática?

Algunas de las habilidades necesarias para ser un investigador de seguridad informática incluyen capacidad de análisis, pensamiento crítico, conocimientos técnicos en áreas como programación y redes, curiosidad y pasión por aprender, habilidades de comunicación y conocimientos en ethical hacking.

¿Cuáles son las funciones de un investigador de seguridad informática?

Las funciones de un investigador de seguridad informática incluyen atención a las emergencias de procesos de datos, seguimiento de informes sobre virus informáticos, supervisión del uso de archivos de datos, creación de estrategias de seguridad, implementación de protocolos criptográficos, análisis y detección de amenazas de seguridad, y creación y desarrollo de proyectos de seguridad informática.

Si quieres conocer otros artículos parecidos a Cómo ser investigador de seguridad informática: formación y habilidades puedes visitar la categoría Ciberseguridad.